最近不知道干啥又突然开始研究起这玩意了emmm。

同时想在修改数据包下自己操作实现,毕竟修改数据包可以复用,不只用于arp劫持,所以就开了这个坑啦。

研究过时技术inghhhhhh

使用设备:

- kali linux

- windwos XP SP2

使用工具

- ettercap

- msf/nbtscan(可选)

- wireshark

开始

第一阶段,自然就是利用kali自带的工具进行arp劫持啦,比如arpspoof,ettercap什么的。

这里我们选择用ettercap,毕竟有gui

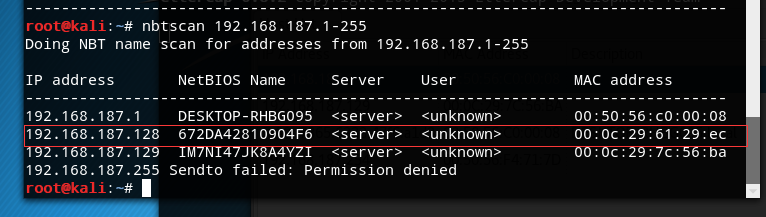

首先使用NBTSCAN扫描内网内的主机,试图从文件名判断目标。

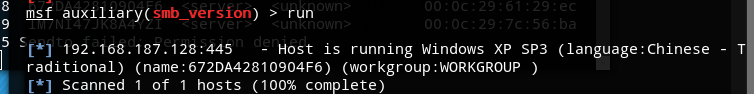

不过明显看不出来,之后我们可以使用msf使用smb探测主机信息。不过我已经知道目标地址了,所以这一步就跳过,直接显示目标信息

之后使用ettercap -G,

输入ifconfig查找网关,之后设置target1,target2。之后选择arp 投毒。

然后在目标机器上输入arp -a 和ipconfig检测投毒效果

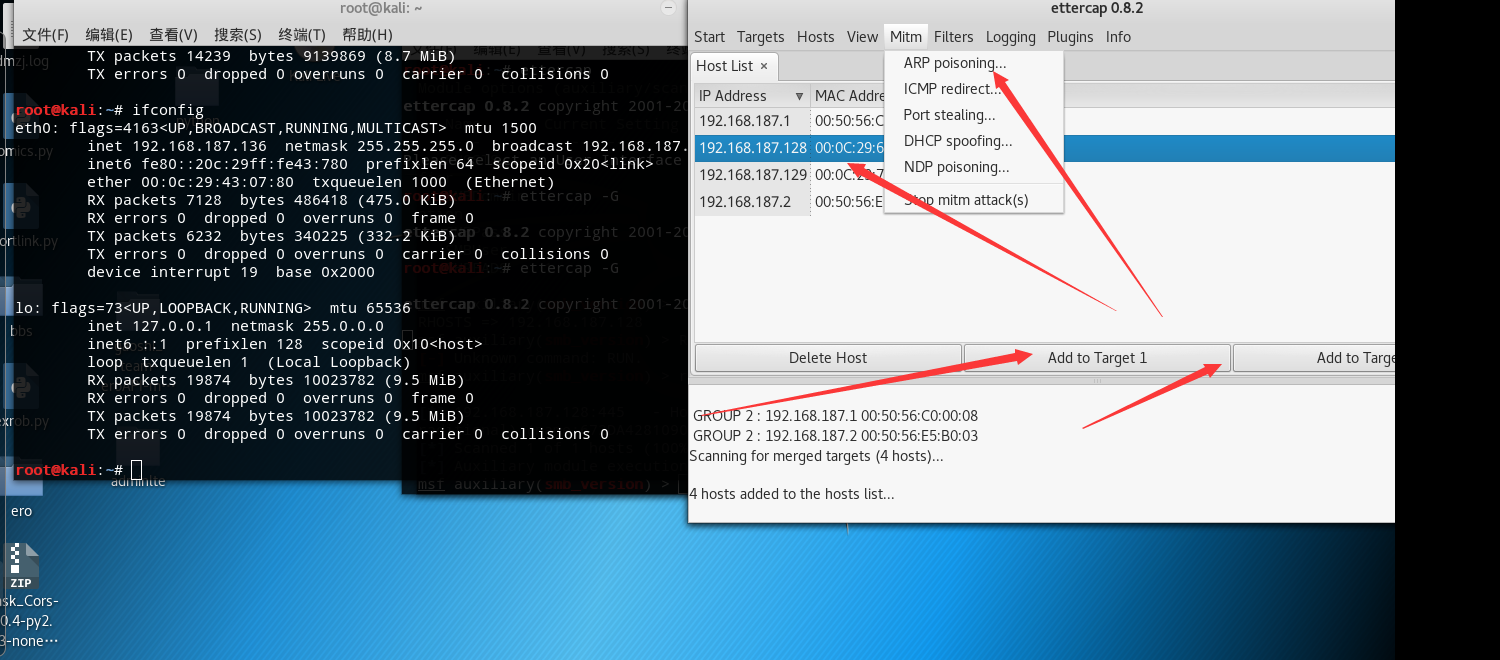

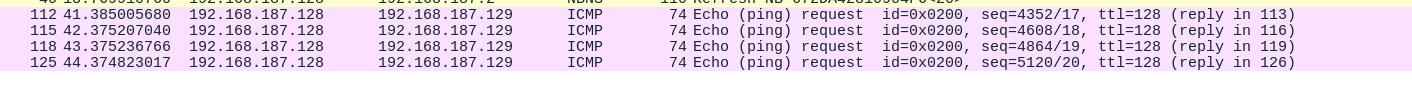

之后在kali启动wireshare,嗅探监听网卡,并且设置ip源为目标机器

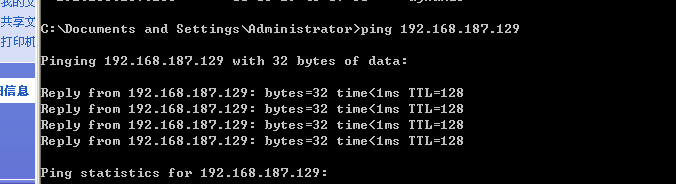

之后目标机器发送ping测试

投毒成功

第二阶段

嗅探本地监听到的数据,一旦有下载请求就自动替换为本地的病毒文件。

发现过于简单,并且网络上相关资源很多,有点想怠惰。。

自己写转发又感觉有点麻烦啊_(:з)∠)_

发现了linux下有个Route功能,可以不用自己写转发。emmm但是如何修改这是个问题,研究ing

[更新]

发现iptables+linux的路由转发可以过滤指定的包并且自动帮忙转发其他的包

这样就能省下许多工作量,然后本地网卡嗅探到这些被过滤的包再由我们进行转发就行了。这时候就能进行修改以及插入的动作而不是简单的读取了。

可以参考这篇:iptables转发技术

我们的目的是需要修改特定的数据包,一般是用作与80协议,所以我们可以直接拦截目的地址为目标主机,端口为80的地址

我们假设目标的IP地址为192.168.1.2,iptables的代码如下:

iptables -A PREROUTING -i eth0 -d 192.168.1.2 -j DROP

这时候,需要我们的PY登场,使用pcap监听互联网帧,并且过滤ip地址为192.168.1.2,接下来就是python的事情啦。咕咕咕中

等待更新。

技术大神怎么没图片

我发现了_(:з)∠)_。。感谢汇报bug,哇这次我得改好久了